В современном цифровом мире потеря данных может иметь катастрофические последствия как для частных пользователей, так и для бизнеса. Согласно исследованиям, 93% компаний, потерявших критически важные данные на срок более 10 дней, объявляют о банкротстве в течение года. Эффективная стратегия резервного копирования — это не просто техническая необходимость, а фундаментальный элемент информационной безопасности и непрерывности бизнеса.

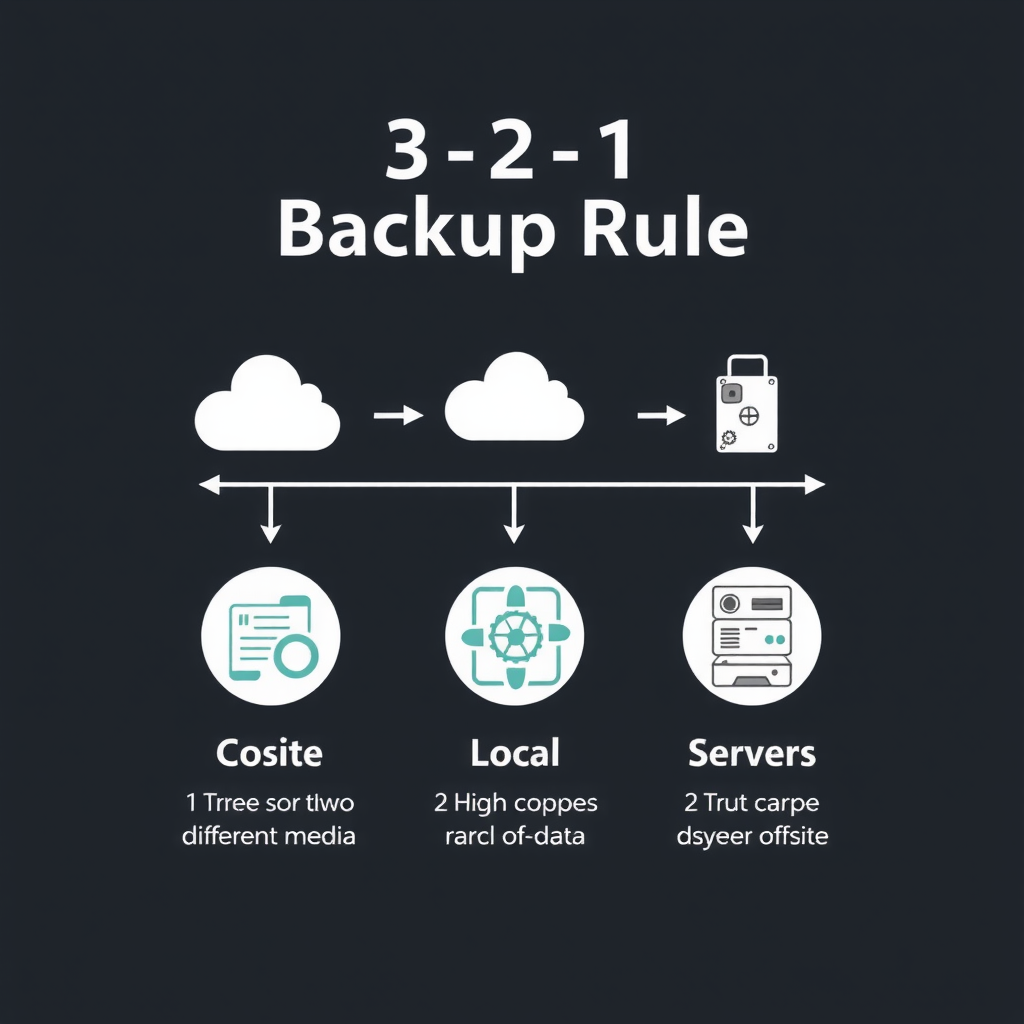

Правило 3-2-1, разработанное экспертами по защите данных, остается золотым стандартом резервного копирования уже более десяти лет. Однако современные угрозы, включая программы-вымогатели и сложные кибератаки, требуют расширения этого подхода. В этой статье мы подробно рассмотрим классические и современные методологии резервного копирования, сравним различные решения и предоставим практические рекомендации по построению надежной системы защиты данных.

Правило 3-2-1: фундамент надежного резервного копирования

Три ключевых принципа

- ✓ 3 копии данных:Оригинал плюс две резервные копии обеспечивают достаточную избыточность для защиты от большинства сценариев потери данных

- ✓ 2 различных носителя:Использование разных типов хранилищ (например, внешний диск и облако) защищает от отказа конкретной технологии

- ✓ 1 копия вне офиса:Географическое разделение защищает от локальных катастроф, таких как пожар, наводнение или кража

Правило 3-2-1 было сформулировано фотографом Питером Крогом в начале 2000-х годов и быстро стало стандартом индустрии. Его простота и эффективность делают его идеальной отправной точкой для любой стратегии резервного копирования. Однако важно понимать, что это минимальный стандарт, а не максимальная защита.

Практическая реализация правила 3-2-1 может выглядеть следующим образом: рабочие данные на основном компьютере (оригинал), ежедневное резервное копирование на внешний жесткий диск (первая копия на первом типе носителя), и автоматическая синхронизация с облачным хранилищем (вторая копия на втором типе носителя, расположенная вне офиса). Такая конфигурация обеспечивает защиту от аппаратных сбоев, случайного удаления, вирусных атак и локальных катастроф.

Критически важно регулярно тестировать процесс восстановления данных. Многие организации обнаруживают проблемы с резервными копиями только в момент критической необходимости. Рекомендуется проводить тестовое восстановление как минимум ежеквартально, проверяя не только техническую возможность восстановления, но и время, необходимое для полного восстановления работоспособности системы.

Сравнение решений для резервного копирования

Облачные сервисы резервного копирования

Облачные решения стали доминирующим выбором для резервного копирования благодаря своей доступности, масштабируемости и автоматизации. Ведущие провайдеры, такие как Backblaze, Carbonite, IDrive и встроенные решения от Microsoft (OneDrive) и Google (Google Drive), предлагают различные уровни защиты и функциональности.

Преимущества облачного резервного копирования

- ▸Автоматическое резервное копирование без участия пользователя

- ▸Географическая избыточность и защита от локальных катастроф

- ▸Доступ к данным с любого устройства и из любой точки мира

- ▸Масштабируемость хранилища без необходимости покупки оборудования

- ▸Встроенное шифрование и контроль версий файлов

Ограничения и риски

- ⚠Зависимость от скорости интернет-соединения для загрузки и восстановления

- ⚠Ежемесячные расходы, которые могут накапливаться со временем

- ⚠Потенциальные проблемы конфиденциальности при хранении данных у третьих лиц

- ⚠Риск прекращения работы сервиса или изменения условий обслуживания

Внешние жесткие диски и твердотельные накопители

Физические накопители остаются популярным выбором благодаря полному контролю над данными, отсутствию зависимости от интернета и единовременным затратам. Современные внешние диски предлагают емкость до 20 ТБ, а твердотельные накопители обеспечивают высокую скорость передачи данных и устойчивость к физическим повреждениям.

Ключевое преимущество физических накопителей — это скорость восстановления больших объемов данных. Восстановление 1 ТБ данных из облака при скорости 100 Мбит/с займет около 24 часов непрерывной загрузки, в то время как с внешнего USB 3.0 диска это займет 2-3 часа. Для критически важных систем это различие может быть решающим.

Однако физические накопители требуют дисциплинированного подхода к резервному копированию. Автоматизация через встроенные инструменты операционной системы (Time Machine для macOS, File History для Windows) или специализированное программное обеспечение (Acronis True Image, EaseUS Todo Backup) критически важна для обеспечения регулярности копирования. Рекомендуется использовать как минимум два внешних диска, чередуя их и храня один вне офиса.

Сетевые хранилища (NAS)

Network-Attached Storage (NAS) представляет собой профессиональное решение, объединяющее преимущества локального и сетевого хранения. Устройства от производителей Synology, QNAP, Western Digital и других предлагают мощные возможности для малого бизнеса и продвинутых пользователей.

NAS-системы поддерживают RAID-конфигурации, обеспечивающие избыточность на уровне дисков, автоматическое резервное копирование с нескольких устройств в сети, снимки файловой системы для быстрого восстановления, и даже репликацию на удаленные NAS-устройства. Современные модели включают возможности облачной синхронизации, создавая гибридные решения, которые сочетают скорость локального доступа с географической избыточностью облака.

Основной недостаток NAS — это начальная стоимость и сложность настройки. Качественная двухдисковая система начинается от 30 000 рублей без учета дисков, а четырехдисковые профессиональные модели могут стоить более 100 000 рублей. Однако для организаций с множественными пользователями и большими объемами данных это инвестиция, которая окупается через централизацию управления резервным копированием и повышение надежности.

Шифрование резервных копий: критический элемент защиты данных

Резервная копия без шифрования — это потенциальная брешь в безопасности. Украденный внешний диск или скомпрометированный облачный аккаунт могут привести к утечке конфиденциальной информации. Шифрование превращает данные в нечитаемый формат без правильного ключа, обеспечивая защиту даже в случае физической кражи носителя или несанкционированного доступа к облачному хранилищу.

Типы шифрования для резервных копий

Шифрование на стороне клиентаозначает, что данные шифруются на вашем устройстве до отправки в облако или на внешний носитель. Это обеспечивает максимальную безопасность, так как провайдер облачного сервиса никогда не имеет доступа к незашифрованным данным. Инструменты как Cryptomator, VeraCrypt и встроенные функции в программах резервного копирования (например, Duplicati) предоставляют такую возможность.

Шифрование на стороне серверавыполняется провайдером облачного хранилища. Хотя это проще в использовании, вы должны доверять провайдеру управление ключами шифрования. Большинство крупных облачных сервисов (Google Drive, OneDrive, Dropbox) используют шифрование на стороне сервера по умолчанию, но технически имеют возможность расшифровать ваши данные.

Для максимальной безопасности рекомендуется использоватьшифрование с нулевым разглашением(zero-knowledge encryption), где только вы владеете ключами шифрования. Сервисы как SpiderOak, Tresorit и Sync.com специализируются на таком подходе. Критически важно безопасно хранить ключи шифрования — их потеря означает невозможность восстановления данных.

⚠ Важное предупреждение о ключах шифрования

Храните ключи шифрования и пароли отдельно от резервных копий. Используйте менеджер паролей с собственным резервным копированием или физическое хранилище (например, сейф). Потеря ключа шифрования делает резервную копию бесполезной, превращая защиту в катастрофу.

Стандарты шифрования и производительность

Современный стандарт — это AES-256 (Advanced Encryption Standard с 256-битным ключом), который считается практически невзламываемым при текущем уровне вычислительных мощностей. Для контекста: взлом AES-256 методом перебора потребовал бы больше времени, чем существует вселенная, даже при использовании всех суперкомпьютеров мира.

Шифрование влияет на производительность резервного копирования. Современные процессоры с аппаратной поддержкой AES (AES-NI) минимизируют это влияние, но на старых системах шифрование может замедлить процесс на 20-30%. Это приемлемая цена за безопасность, особенно учитывая, что резервное копирование обычно выполняется в фоновом режиме.

Автоматизация и планирование: ключ к надежности

Самая совершенная стратегия резервного копирования бесполезна, если она не выполняется регулярно. Человеческий фактор — забывчивость, занятость, откладывание на потом — является основной причиной отсутствия актуальных резервных копий в критический момент. Автоматизация устраняет этот риск, превращая резервное копирование в невидимый фоновый процесс.

Стратегии планирования резервного копирования

Ежедневное инкрементное копирование— это золотой стандарт для большинства пользователей. Инкрементное копирование сохраняет только изменения с момента последнего резервного копирования, что значительно ускоряет процесс и экономит место. Планируйте ежедневное копирование на время минимальной активности системы — обычно это ночные часы или обеденный перерыв.

Еженедельное полное копированиесоздает базовую точку восстановления и упрощает процесс восстановления данных. Комбинация еженедельных полных копий с ежедневными инкрементными обеспечивает баланс между скоростью, объемом хранилища и простотой восстановления.

Непрерывное резервное копирование(continuous data protection) представляет собой наиболее продвинутый подход, где изменения сохраняются практически в реальном времени. Это идеально для критически важных данных, где потеря даже часа работы неприемлема. Однако такой подход требует больше ресурсов и может влиять на производительность системы.

Рекомендуемое расписание для различных сценариев

Домашний пользователь:

Ежедневное инкрементное копирование в облако + еженедельное полное копирование на внешний диск

Малый бизнес:

Ежедневное инкрементное на NAS + ежедневная репликация в облако + еженедельное полное на внешний диск (хранится вне офиса)

Критически важные системы:

Непрерывное резервное копирование + ежечасные снимки + ежедневная репликация на удаленную площадку

Мониторинг и оповещения

Автоматизация должна сопровождаться мониторингом. Настройте оповещения о неудачных попытках резервного копирования, недостатке места в хранилище или проблемах с подключением. Большинство профессиональных решений для резервного копирования включают системы оповещений по электронной почте или через мобильные приложения.

Регулярно проверяйте журналы резервного копирования. Даже если система не сообщает об ошибках, периодический просмотр логов может выявить предупреждающие знаки — замедление процесса, увеличение количества пропущенных файлов, или проблемы с определенными типами данных. Проактивный подход к мониторингу предотвращает неприятные сюрпризы в критический момент.

Контроль версий и планирование восстановления после катастроф

Важность версионирования файлов

Контроль версий — это способность восстановить не только последнюю версию файла, но и предыдущие состояния. Это критически важно в нескольких сценариях: случайное повреждение файла, которое было обнаружено не сразу; заражение программой-вымогателем, которая зашифровала файлы до того, как была обнаружена; или просто необходимость вернуться к более ранней версии документа.

Большинство облачных сервисов хранят версии файлов в течение 30 дней, а премиум-планы могут предлагать неограниченное версионирование. Для локальных решений программы как Duplicati, Veeam Backup и встроенные инструменты операционных систем поддерживают хранение множественных версий с настраиваемыми политиками удержания.

Стратегия удержания версий (Retention Policy)

- ▸Ежедневные версии за последние 7 дней (для быстрого восстановления недавних изменений)

- ▸Еженедельные версии за последний месяц (баланс между детализацией и объемом)

- ▸Ежемесячные версии за последний год (долгосрочная история)

- ▸Ежегодные версии для архивных целей (соответствие требованиям хранения)

Планирование восстановления после катастроф (Disaster Recovery Planning)

План восстановления после катастроф (DRP) — это документированная стратегия восстановления критически важных систем и данных после серьезного инцидента. Это не просто техническая процедура, а комплексный план, включающий определение приоритетов, распределение ответственности и временные рамки восстановления.

Два ключевых показателя определяют ваш DRP:Recovery Time Objective (RTO)— максимально допустимое время простоя системы, иRecovery Point Objective (RPO)— максимально допустимый объем потерянных данных, измеряемый во времени. Например, RTO в 4 часа означает, что система должна быть восстановлена в течение 4 часов, а RPO в 1 час означает, что вы можете позволить себе потерять максимум час данных.

Для домашних пользователей DRP может быть простым: список критически важных данных, расположение резервных копий, пароли для доступа к облачным сервисам (хранящиеся отдельно), и базовые инструкции по восстановлению. Для бизнеса это должен быть подробный документ, включающий контактную информацию ключевых сотрудников, приоритизацию систем, пошаговые процедуры восстановления и альтернативные рабочие процессы на период восстановления.

Компоненты эффективного плана восстановления

- Инвентаризация критических данных:Определите, какие данные абсолютно необходимы для продолжения работы

- Документация процедур восстановления:Пошаговые инструкции, понятные даже неспециалисту

- Контактная информация:Список ответственных лиц, поставщиков услуг, технической поддержки

- Альтернативные рабочие процессы:Как продолжать работу во время восстановления систем

- График тестирования:Регулярная проверка плана (рекомендуется ежеквартально)

Реальные сценарии и уроки

Сценарий 1: Атака программы-вымогателя.Компания среднего размера подверглась атаке WannaCry в 2017 году. Все локальные файлы были зашифрованы, включая резервные копии на сетевом диске, который был постоянно подключен. Однако компания следовала правилу 3-2-1 и имела ежедневные копии в облаке с 30-дневным версионированием. Они смогли восстановить данные трехдневной давности (до заражения) и возобновить работу в течение 8 часов. Урок: отключенные или офлайн-копии критически важны против программ-вымогателей.

Сценарий 2: Пожар в офисе.Небольшая дизайн-студия потеряла все оборудование в результате пожара. Их единственная резервная копия находилась на внешнем диске в том же офисе. Результат: полная потеря 5 лет работы и клиентских проектов, что привело к закрытию бизнеса. Урок: географическое разделение не подлежит компромиссу.

Сценарий 3: Случайное удаление.Фрилансер случайно удалил папку с проектом и очистил корзину. Благодаря Time Machine на Mac с ежечасными снимками, он восстановил файлы за 5 минут, потеряв только 30 минут работы. Урок: частые автоматические снимки спасают от человеческих ошибок.

Заключение: инвестиция в спокойствие

Эффективная стратегия резервного копирования — это не расход, а инвестиция в непрерывность вашей цифровой жизни или бизнеса. Стоимость потери данных — как финансовая, так и эмоциональная — многократно превышает затраты на правильную систему резервного копирования. Семейные фотографии, финансовые документы, творческие проекты, бизнес-данные — все это невосстановимо без надлежащей защиты.

Начните с правила 3-2-1 как базового минимума. Автоматизируйте процесс, чтобы устранить человеческий фактор. Шифруйте резервные копии для защиты конфиденциальности. Регулярно тестируйте восстановление, чтобы убедиться, что система работает. И самое важное — действуйте сейчас, не откладывая на потом. Катастрофа не предупреждает о своем приходе, но правильная подготовка превращает потенциальную катастрофу в незначительное неудобство.

Ваши данные бесценны

Не ждите катастрофы, чтобы осознать важность резервного копирования. Начните защищать свои данные сегодня — ваше будущее "я" скажет вам спасибо.